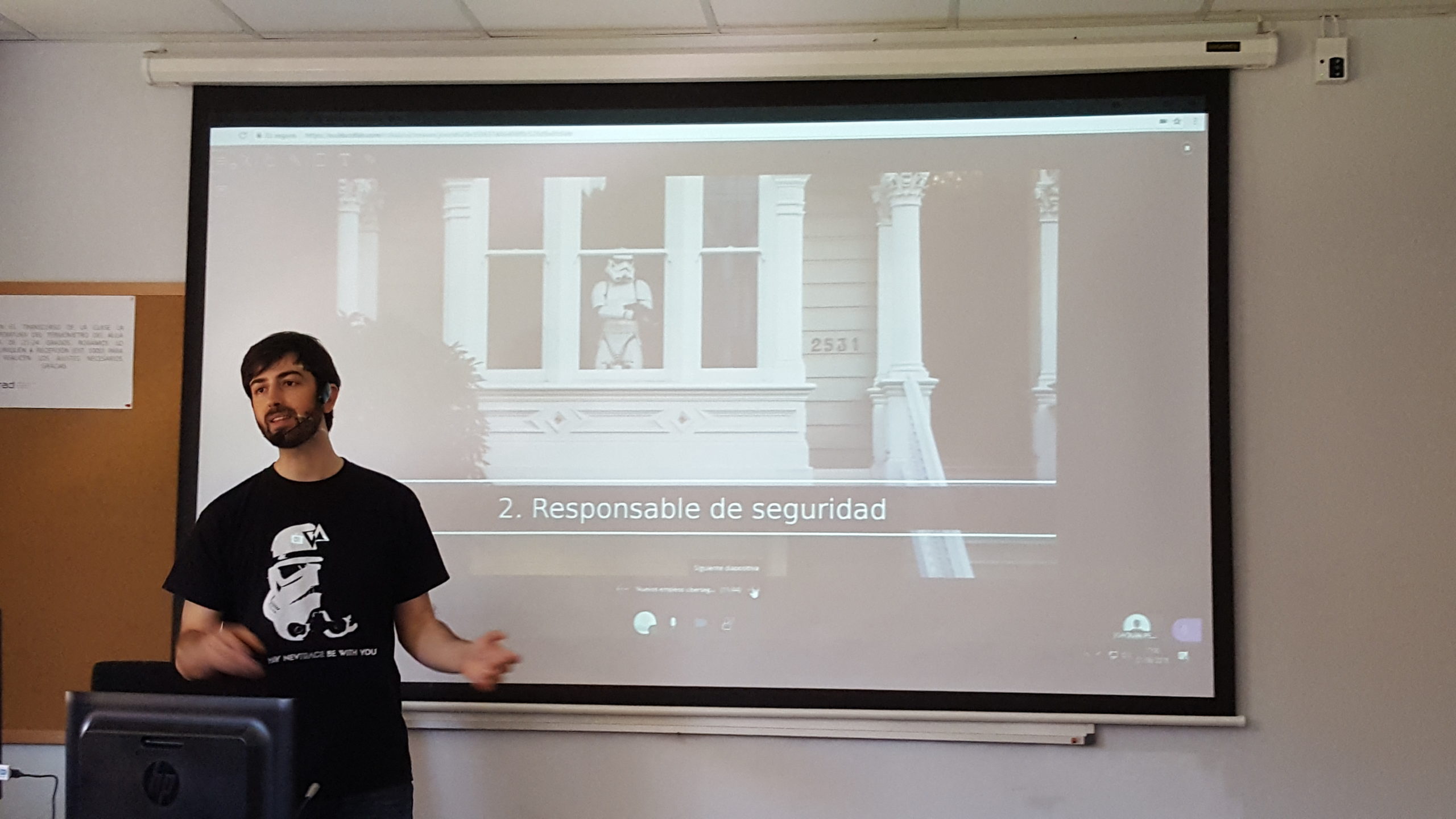

Pablo Burgueño, abogado, profesor y consultor especializado en ciberseguridad cree pertinente hablar sobre nuevos empleos que surgen en la era de la ciberseguridad. Tiene sentido, dice, especialmente en un momento histórico como el actual en el que las Smart Cities, la domótica, los wearables – los llevables que cada vez más gente tiene y que analizan, no solamente dónde estás, sino también impulsos vitales, como las pulsaciones de una persona, o la cantidad de glucosa en sangre-. Todo esto genera puestos de trabajo de gente especializada en hacer que ese tránsito de datos en espera, en frío, esté siempre ciberseguro, no solamente en las propias empresas o en las casas, sino también en las ciudades, ciudades inteligentes pero privadas o con seguridad desde la base.

Hablamos de empleos que surgen relacionados con el ámbito de la ciberseguridad pero que no tienen por qué ser técnicos. Tú, por ejemplo, eres abogado… ¿somos conscientes de esta posibilidad?

Hoy lo que nos encontramos son muchas posibilidades de empleos. Los tradicionales de toda la vida como médicos, abogados, ingenieros o asesores, que no tienen conocimiento real sobre la ciberguerra en la que estamos ahora mismo, ni sobre la posibilidad de que alguien con buenas o malas intenciones interfiera en las comunicaciones, las manipule o pueda incluso borrar datos importantes.

Con lo cual, todo el conocimiento que se está generando ahora sobre ciberseguridad, ciberinteligencia, sobre la posibilidad de securizar las comunicaciones y los datos, es necesario también que sea conocido por esas personas que están en los puestos tradicionales, en empleos de toda la vida. Además de ello, toda la gente de Ingeniería Informática y de Ciberseguridad tiene que apoyar a estos empleos tradicionales desde una nueva perspectiva relacionada con las nuevas técnicas y los nuevos avances.

¿Cómo podemos hacer para inculcar la semilla de la ciberseguridad en la gente más joven, en quienes quieren decidir su futuro o completar sus estudios?

A los jóvenes se les puede inducir o impulsar a que investiguen y se formen en el mundo de la ciberseguridad sobre todo a través de dos vías. La primera es la de la creatividad y la segunda es la de la ciberamenaza y la posibilidad de luchar contra ella.

En el lado de la creatividad, por ejemplo, se les puede demostrar que desarrollos como, por ejemplo, el de los sistemas informáticos que tienen ordenadores o máquinas recreativas hacen que la persona tenga capacidad para desarrollar cosas que sean seguras desde el diseño y que permitan al usuario tener un uso razonable de esta tecnología sin miedo. Y la segunda vertiente o forma de incentivar a los jóvenes es mostrarles los riesgos reales, lo que está pasando hoy, cómo hay personas que ven que su vida se ve perjudicada por otros con malas intenciones metiéndose en estos sistemas y obteniendo los datos, manipulándolos. También a través de la sensación de que existe la inseguridad, puesto que hay personas que van a querer un mundo más seguro y mejor para los demás.

¿Cómo puede entender alguien que no tenga mucha vinculación con este sector que puede verse afectado por un ciberataque o beneficiado por el trabajo de un experto en seguridad informática?

La forma más sencilla de enseñar a quienes no están metidos en el mundo ciber que existen amenazas y también soluciones es por medio de ejemplos. Por poner uno sencillo: hace muy poquito Twitter declaró que la mayor parte de las contraseñas de sus usuarios – decenas de miles – habían quedado a disposición de terceros no autorizados. Significa que una persona que tuviera una cuenta de usuario en esa red social, de las más conocidas que hay en el mercado, su usuario, contraseña y correo electrónico han quedado a disposición de otros.

¿Por qué nos puede interesar? Porque tal vez la contraseña que tiene en su correo electrónico es la misma que use en su banco o en otras redes sociales. Si alguien con malas intenciones se queda con este dato puede, por ejemplo, estafar a tus amigos o compañeros, crear noticias falsas que envíe a otras personas… Se pueden generar consecuencias negativas por la falta de cuidado por parte de esa red social y por la propia persona que ha usado muchas veces una misma contraseña. Con esto se crea cierta sensación, no de inseguridad – aunque también – sino de que todo tiene que ser seguro por defecto y de que no se pueden repetir las mismas contraseñas en diferentes redes y sectores.

Hablemos de otros ámbitos más sensibles, como el sector de la sanidad, ¿la falta de conciencia en seguridad informática puede ponernos en peligro?

Claro. En el sector sanitario al igual que en otros sectores se dan amenazas relacionadas con la ciberseguridad. Por poner un ejemplo sencillo en el sector sanitario: si imaginemos que un hospital en la sección de urgencias tiene instalado un determinado sistema operativo que no tiene implementada las mejoras a través de las actualizaciones y alguien con malas intenciones va a ese sistema y lo manipula o corrompe, puede provocar grandes consecuencias.

Puede hacer, por ejemplo, que todas las citas que se hayan pedido, todas las consultas programadas, no queden visibles o queden manipuladas, de manera que el hospital, o su área de urgencias, se retrase o quede totalmente anulado. Por tanto, con algo tan sencillo como es la manipulación de los datos en reposo o en el tránsito en la sección de urgencias de un hospital, se puede llegar a causar un gran mal. Y no hablemos ya de dispositivos introducidos en el cuerpo humano para, por ejemplo, la liberación programática de medicamentos o para que un médico pueda saber el estado de una persona por medio del análisis de la glucosa en sangre.

Son sistemas que ya tienen incorporados algunas personas dentro de su organismo y que transmiten datos, que trasladan datos, que reciban datos y que pueden verse manipulados o destruidos por medio de estos ciberataques.